Trong thời đại mạng lưới phân tán và các dịch vụ điện toán đám mây ngày càng phổ biến, việc đảm bảo an toàn cho dữ liệu và ứng dụng trở thành mối quan tâm hàng đầu. Để giải quyết thách thức này, mô hình Zero-Trust đã trở thành một xu hướng quan trọng trong lĩnh vực quản lý bảo mật. Trong bài viết này, chúng ta sẽ khám phá cách áp dụng mô hình Zero-Trust cho các dịch vụ sử dụng Traffic Director của Google.

Mô Hình Zero-Trust – Điều Gì Làm Nên Sự Khác Biệt?

Truyền thống, các hệ thống bảo mật dựa trên mô hình “trust but verify” (tin tưởng nhưng xác minh). Tức là, một khi một thiết bị hoặc người dùng đã được xác minh, họ được tin tưởng và có quyền truy cập vào các tài nguyên mạng mà họ yêu cầu. Mô hình Zero-Trust đảo ngược triệt hạnh điều này. Nó cho rằng không có ai hoặc bất kỳ thiết bị nào nên được tin tưởng mặc định, và mọi truy cập phải được xác minh một cách nghiêm ngặt.

Traffic Director và Cách Nó Hoạt Động

Traffic Director là một dịch vụ quản lý lưu lượng mạng của Google Cloud, được thiết kế để cung cấp khả năng điều hướng thông minh và an toàn cho các ứng dụng của bạn. Nó hoạt động bằng cách quản lý luồng lưu lượng truy cập vào các dịch vụ của bạn và điều hướng chúng đến các phiên bản ứng dụng phù hợp nhất.

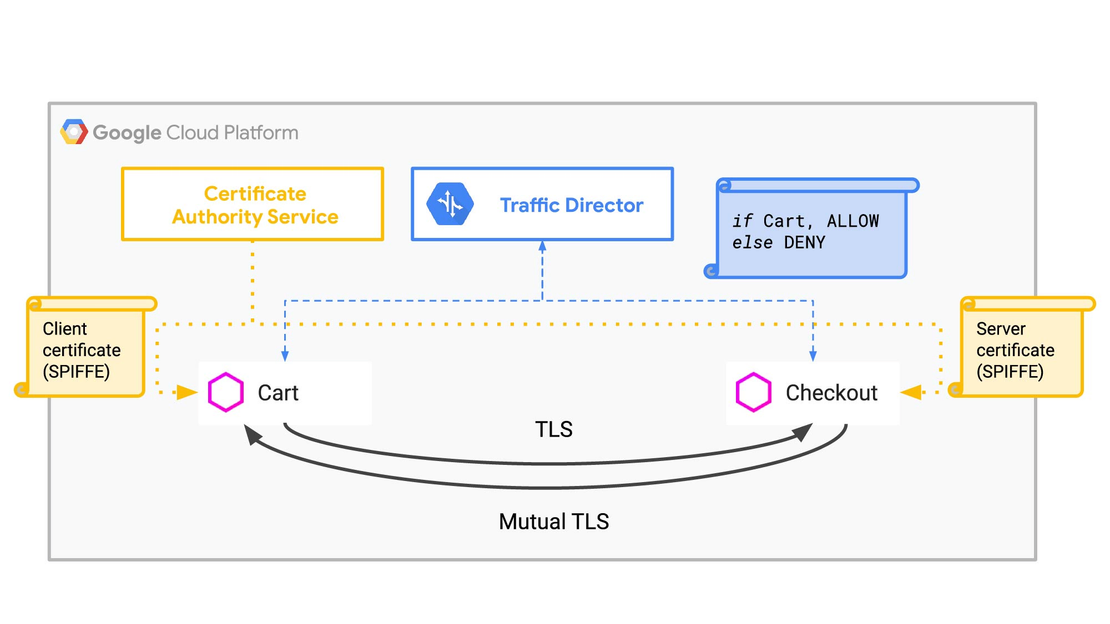

Traffic Director của Google hỗ trợ mang đến một sản phẩm được quản lý đầy đủ bao gồm load balancing (cân bằng tải) – giúp máy chủ ảo hoạt động đồng bộ và hiệu quả hơn thông qua việc phân phối đồng đều tài nguyên, quản lý lưu lượng và khám phá dịch vụ. Giải pháp bảo mật zero-trust được quản lý hoàn toàn bằng cách sử dụng Traffic Director với Google Kubernetes Engine (GKE) và Certificate Authority (CA) Service.

Khi các quản trị viên nền tảng và các chuyên gia bảo mật nghĩ về việc hiện đại hóa các ứng dụng với mô hình bảo mật hướng tới tương lai, họ sẽ tìm kiếm mô hình bảo mật “zero-trust”. Mô hình bảo mật này dựa trên một số yếu tố cơ bản:

-

Phương tiện phân bổ và xác nhận danh tính dịch vụ (ví dụ: sử dụng chứng chỉ X.509)

-

Xác thực lẫn nhau (mTLS) hoặc xác thực máy chủ (TLS)

-

Mã hóa cho tất cả các luồng lưu lượng (mã hóa TLS)

-

Kiểm tra ủy quyền và các đặc quyền tối thiểu

-

Cơ sở hạ tầng để làm cho tất cả những điều trên có thể quản lý được và đáng tin cậy

Traffic Director thực hiện điều này bằng cách tích hợp với Dịch vụ CA, một CA riêng có tính khả dụng cao, cấp chứng chỉ riêng thể hiện danh tính dịch vụ và cung cấp cơ sở hạ tầng chứng chỉ mTLS với chứng chỉ đầy đủ. Các yếu tố này kết hợp sẽ giải quyết được cả sự phức tạp của việc cấp chứng chỉ và luân chuyển CA.

Quản lý bảo mật bằng Traffic Director có thể mã hóa đầu cuối, xác thực mức dịch vụ và các chính sách ủy quyền chi tiết cho service mesh.

Tính năng mới này giúp:

- Triển khai TLS (mTLS) và TLS tương hỗ giữa các dịch vụ, bao gồm cả quản lý vòng đời chứng chỉ. Thông tin liên lạc trong service mesh được xác thực và mã hóa.

- Bật ủy quyền dựa trên danh tính, cũng như ủy quyền dựa trên các tham số khác (chẳng hạn như phương thức yêu cầu). Các khái niệm này làm nền tảng cho các biện pháp kiểm soát truy cập dựa trên vai trò (RBAC) và cho phép thực hiện lập trường “ít đặc quyền nhất”, nơi chỉ các dịch vụ được ủy quyền mới có thể giao tiếp với nhau dựa trên quy tắc CHO PHÉP/TỪ CHỐI.